Security Days Spring Tokyo 2026 に参加しました!のレポートと

今後のセキュリティの動向について

こんにちは。運用コンサルティングソリューショングループのtakasago.yです。

普段は運用アセスメントや運用設計といった領域を中心に業務を行っています。

また、もう一つの顔として、社内のセキュリティWGに参加し、

セキュリティサービスの立ち上げや、社内への情報発信の仕組みを考えたりといった活動を行っています。

3/24~3/27の4日間開催されたSecurity Days Spring Tokyo 2026に参加し、いくつかのセッションやブースを見て回り、

最新のセキュリティ事情について吸収してきました。

セキュリティ運用設計やセキュリティWGの経験を踏まえて、最新の動向に対して気になったポイント、所感をまとめます。

Security Days Spring Tokyo 2026とは

Security Days とは、ナノオプト・メディアが主催する、日々巧妙化・凶悪化するサイバー攻撃の最新動向や、

その対策などを共有するサイバーセキュリティ専門イベントです。

今年は大阪、福岡、名古屋、東京で開催され、私は東京会場の回に参加してきました。

講演/ブース展示の全体所感

各ブースで紹介されているサービス、製品の説明を受ける中で、セキュリティは転換期にあると感じました。

これから、大きく3つに分けて今後セキュリティがどうなっていくか、私なりに考えてみたいと思います。

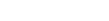

○ID/PWの管理を重視する流れになりつつある

個人的な所感になりますが、ここ数年のセキュリティ対策は「EDR製品を導入しましょう」「まずは端末を守りましょう」

といった流れの中で、従来のEPP製品からEDR製品への転換期を迎えていたように感じていました。

しかし今回、いくつかの講演やブースを回る中で強く感じたのは、

「ID・認証情報をいかに搾取させないか」「アクセス権限をどう適切に管理するか」といった考え方をベースにした製品やサービスが、

明らかに増えてきているという点です。

具体的には、以下のような領域に注目した展示・セッションが多く見受けられました。

- ログイン試行や不審な振る舞いの監視

- クラウド環境におけるアクセス制御・権限管理

- ペネトレーションテストなどによる侵入経路の検証

これらはいずれも、「アカウントを守りましょう」、「認証情報が漏れるポイントがないか確認しましょう」という思想を

軸にしたアプローチだと言えます。

EDRが注目され始めた当初は、「マルウェアは侵入される前提。そのうえで、侵入後にいかに早く検知し、止めるか」

という考え方がよく語られていました。

一方で現在は、「サイバー攻撃では認証情報の搾取が行われることを前提とし、ID・パスワードを守るために何をすべきか」

という視点が、より強く意識されるようになってきている印象を受けました。

クラウド利用が前提となった今、SASEやCASBに代表される従来型の「境界防御」だけではなく、IDの管理や認証情報の搾取防止を

中心に据えたセキュリティ設計が、セキュリティ対策の軸としてより一層重要になってきていると感じた展示内容でした。

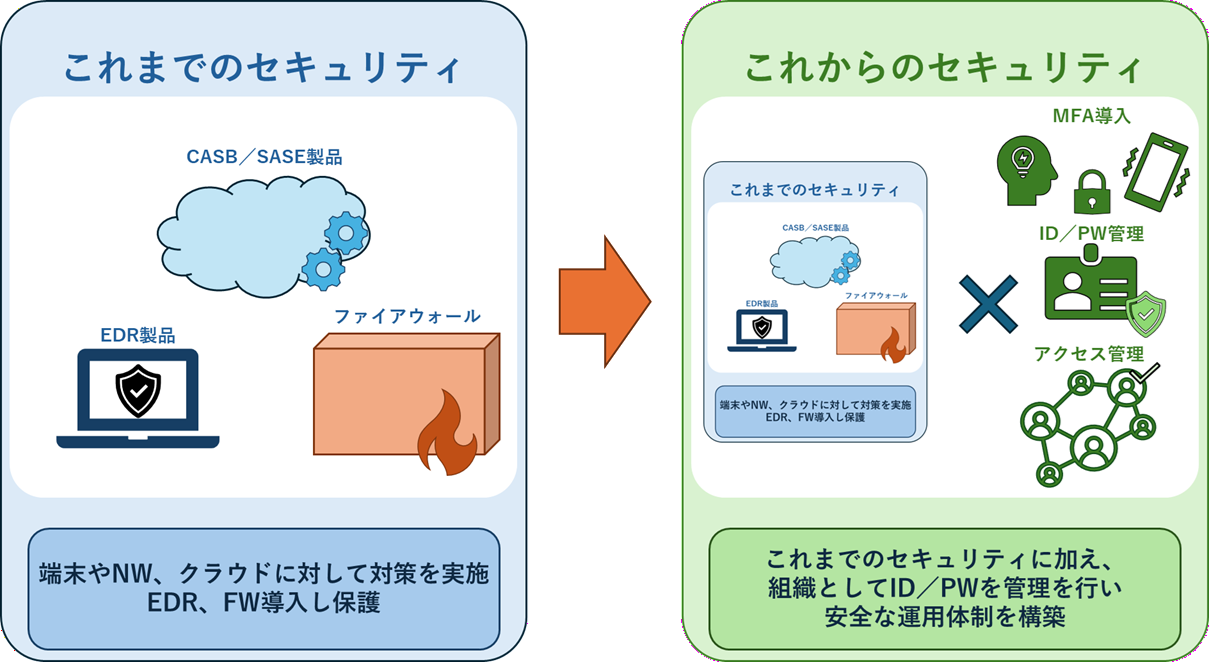

○ランサムウェアは引き続き大きなリスク

基調講演では最新のランサムウェア攻撃の手法とその手口が高度化しているということについての話がありました。

よく名前の聞くようになったQilin(キリン)やRansomhouseの手口として、以下のような流れであるとのことです。

- VPNやフィッシングを起点とした侵入

- 特権IDを盗むための準備・潜伏期間

- 特権ID奪取、EDRの無効化、ログ消去

- 横展開による被害拡大

- データ搾取と暗号化を組み合わせた攻撃

特に印象に残ったのは、侵入後すぐにランサムウェアを配布するのではなく、

特権IDの奪取を狙い、一定期間潜伏するケースが多いという点です。

近年でも大企業で大きなセキュリティインシデントが発生していますが、侵入から発覚まで数か月を要してしまうこともあるようです。

また、従来型のウイルス対策ソフトだけでは検知できないケースも多いということも紹介されました。

こういったところからも、「ランサムウェアを配布されていないだけで、知らないうちに侵入されているかもしれない」

という意識をもって、各企業がセキュリティ対策を考えていく必要があると感じました。

○運用で差が出るセキュリティ対策

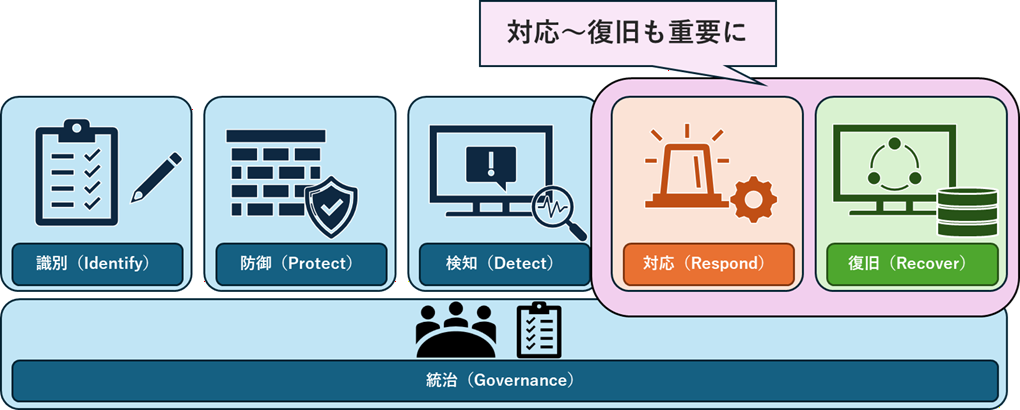

ここまでは、NISTのサイバーセキュリティフレームワークで言うところの「識別」や「防御」、「検知」の話でしたが、

何かあったときの「対応」、その後の「復旧」を考えるべきといったブース、講演も多かった印象です。

対応~復旧に当たっては、技術的な対策だけでは不十分であるということを考えました。

セキュリティ対策をしている中で、よくあるパターンとして、

- 検知はしているが対応までつながっていない

- 組織内で対策が部分的になっている

- セキュリティルールの例外パターンが積み重なっている

といった状況になることが多い印象です。

ツールの導入自体は進んでいる一方で、それをどのように使い、どのように対応につなげるかといった運用設計まで行うことで、

はじめて情報を守れているといえるのではないかと考えました。

まとめ

今回のイベントを通して、セキュリティ対策は「技術」「運用」「組織」のいずれかだけではなく、

組織や会社全体として取り組む必要があると感じました。

特に、会社全体にわかりやすく浸透するEDRやID管理ツールの導入だけで終わってしまうパターンが多く、

- 検知したアラートをどう扱うか

- インシデント発生時にどのように動くか

- 誰がどこまで対応するか

といったセキュリティ運用設計といえる部分が抜け落ちやすいこともあり、そこをいかに考えられるかどうかが

その組織のセキュリティレベル向上の道であると考えています。

運用設計を行ってきた立場としても、isoroot社内のセキュリティWGに参加している立場としても、

まずは現状のセキュリティ対策状況の把握と対策案に対して優先順位付けを行い、

実行可能な範囲からセキュリティ運用の見直し、立てつけを行っていく企業が多くなるのではと考えています。

もしこれからセキュリティの対策、運用の立てつけを考えていましたら、是非お声がけください!

一緒に考えるお手伝いができるかと思います!

最後までお読みいただき、ありがとうございました。