ベストプラクティスに基づいた AWS ルートアカウントの設定

目次

- AWSルートアカウントアクセスの紹介

- ベストプラクティスとは

- ベストプラクティスとしてのMFA

- AWSルートアカウントにMFAの設定

- ベストプラクティス:ルートユーザーアカウントとIAMアカウントの分離

- 結論

こんにちは。

クラウドソリューショングループ2のkongsです。

最近、社内では AWSクラウドに関する理解と活用を促進する取り組みが進められています。私自身もAWSクラウドを利用した経験があるため、これまでに自己学習や実践的な検証を通じて得た知識や経験を共有したいと考えています。

AWSを使い始めるにあたって、多くのメンバーが直面する課題の一つに、「ベストプラクティスに関する知識不足」や「どのようにベストプラクティスを適切に実装すればよいか分からない」といった点があります。

本記事では、個人プロジェクト向けにAWSアカウントをベストプラクティスに沿って適切に設定する方法について、ステップごとに解説していきます。また、ログイン時のセキュリティを強化するために、関連アカウントへのMFA(多要素認証)の設定方法についてもあわせて紹介します。

AWSルートアカウントアクセスの紹介

AWSアカウントを新規作成する際、最初に作成されたアクセス用のアカウントは通常「ルートユーザーアカウント」です。

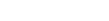

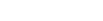

ルートユーザーアカウントとIAMアカウントでは、サインインの手順が異なります。以下のように、それぞれ専用のログイン方法が用意されています。

利用者としてログインする場合、一般的なログイン画面を利用することも可能ですが、通常は専用のログイン画面を使用します:

この画面では「アカウントIDまたはエイリアス」という入力項目が追加されている点に注意してください。利用者にはアカウントIDが発行されるため、ログイン時にはこの情報を入力する必要があります。

今回の例では、初めてルートユーザーアカウントを設定する前提のため、管理者としてログインを行います。

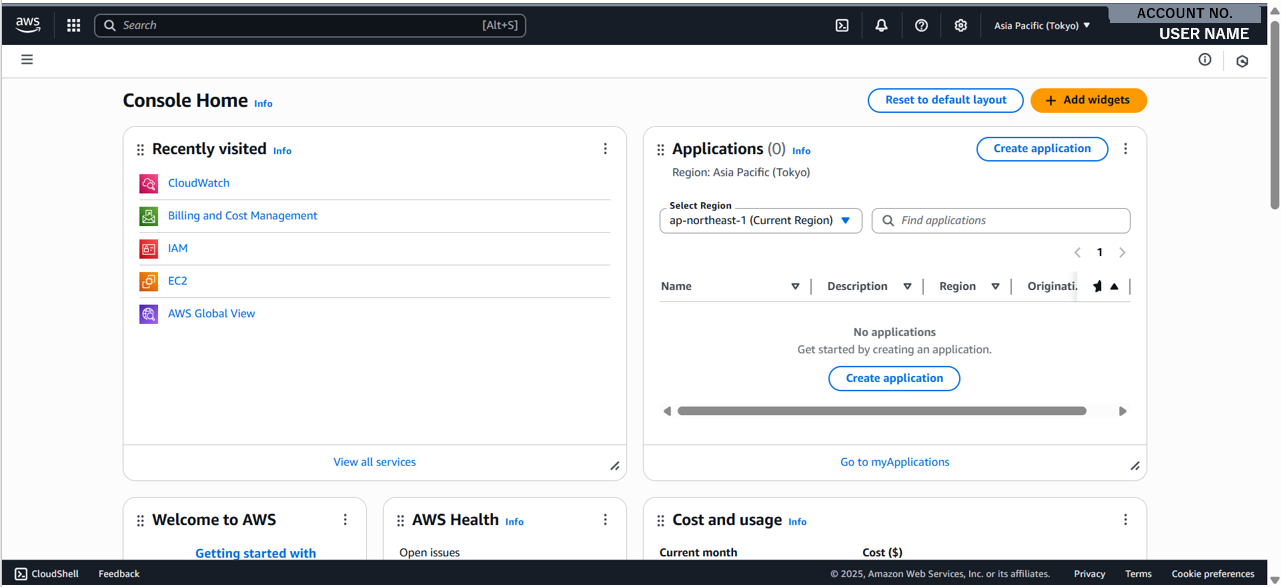

ログイン後は、以下のような画面が表示されます:

AWSのベストプラクティスに沿って安全に利用するため、最初に実施すべき主な設定は:

- ルートユーザーアカウントに対するMFA(多要素認証)の設定

- IAM管理者アカウントの作成(こちらもMFAを有効化)

ベストプラクティスとは

AWSにおけるベストプラクティスを最も簡単に理解する方法は、「AWSが推奨するセキュリティガイドラインや運用指針」として捉えることです。これらはあくまで「推奨事項」であり、デフォルトではAWS側から強制されるものではありません。しかし実際には、ベストプラクティスに従っていない本番環境は、コンプライアンスの観点から非常にリスクの高い状態です。現時点では重大な問題が発生していないとしても、それは「まだ起きていないだけ」であり、いずれ問題が発生した際には、初めからリスクを抱えた状態で運用していたことになります。

また重要な点として、AWSはベストプラクティスの採用を「利用者自身の責任」と役割付けています。そのため、これらを導入していないことが原因でインシデントが発生した場合、その責任はすべて利用者側に帰属します。この理由で、問題が発生してから対処するのではなく、最初からセキュリティベストプラクティスを遵守し、「予防」を重視した運用を行うことが重要です。

ベストプラクティスとしてのMFA

多要素認証(MFAと略称) とは、従来の「ユーザー名とパスワード」による認証に加え、スマートフォンなどの外部デバイスを用いて追加の認証を行う仕組みです。

なぜMFAが推奨されているのでしょうか?

パスワードは本質的に固定された文字列の組み合わせであり、理論的には「いつか必ず突破される可能性がある」ものです。さらに、多くの利用者は覚えやすさを優先して推測されやすいパスワードを設定しがちであり、定期的な変更(ローテーション)も十分に行われないケースが少なくありません。このような状況において、パスワードのみの認証は本質的にリスクが高いと言えます。

MFAを導入することで、認証プロセスに追加の防御層を設けることができます。たとえパスワードが漏洩した場合でも、認証に使用する個人デバイスが第二の防衛線として機能し、不正アクセスのリスクを大幅に低減することが可能になります。

AWSルートアカウントにMFAの設定

ルートユーザーアカウントへのMFA(多要素認証)の設定手順は以下の通りです:

- ルートユーザーアカウントでサインインし、マネジメントコンソールを表示します。(前述の画面を参照)

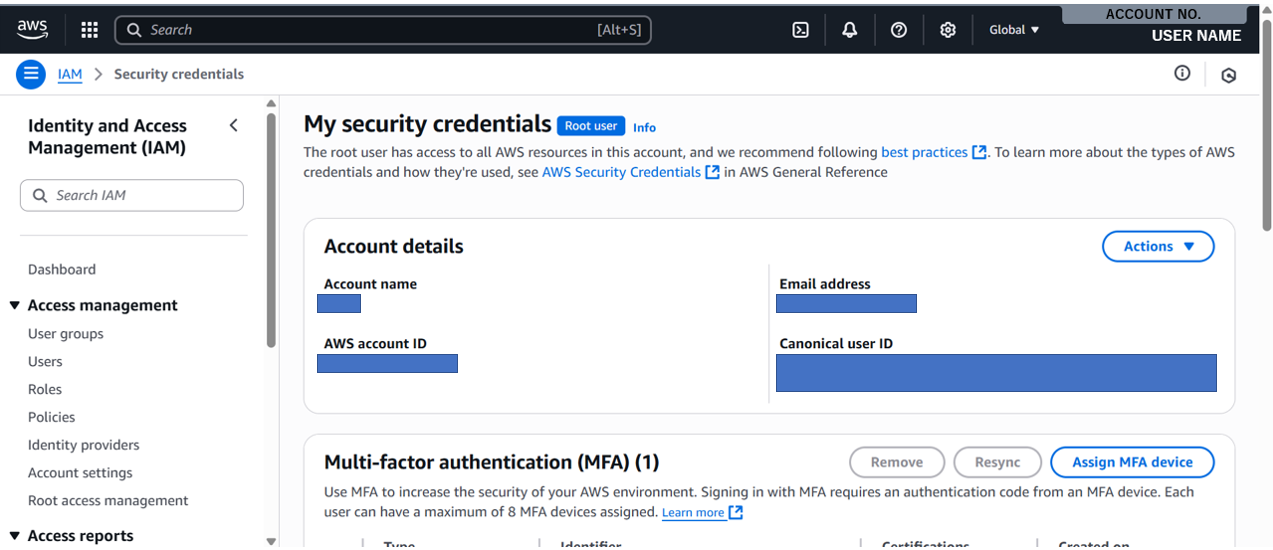

- 画面右上に表示されているアカウント名をクリックします。するとポップアップが表示されるため、「セキュリティ認証情報」を選択します。

- セキュリティ認証情報の画面が表示されます。中央付近に「多要素認証」の項目があるので、「MFAデバイスの割り当て」ボタンをクリックします。続いて設定画面が表示されます:

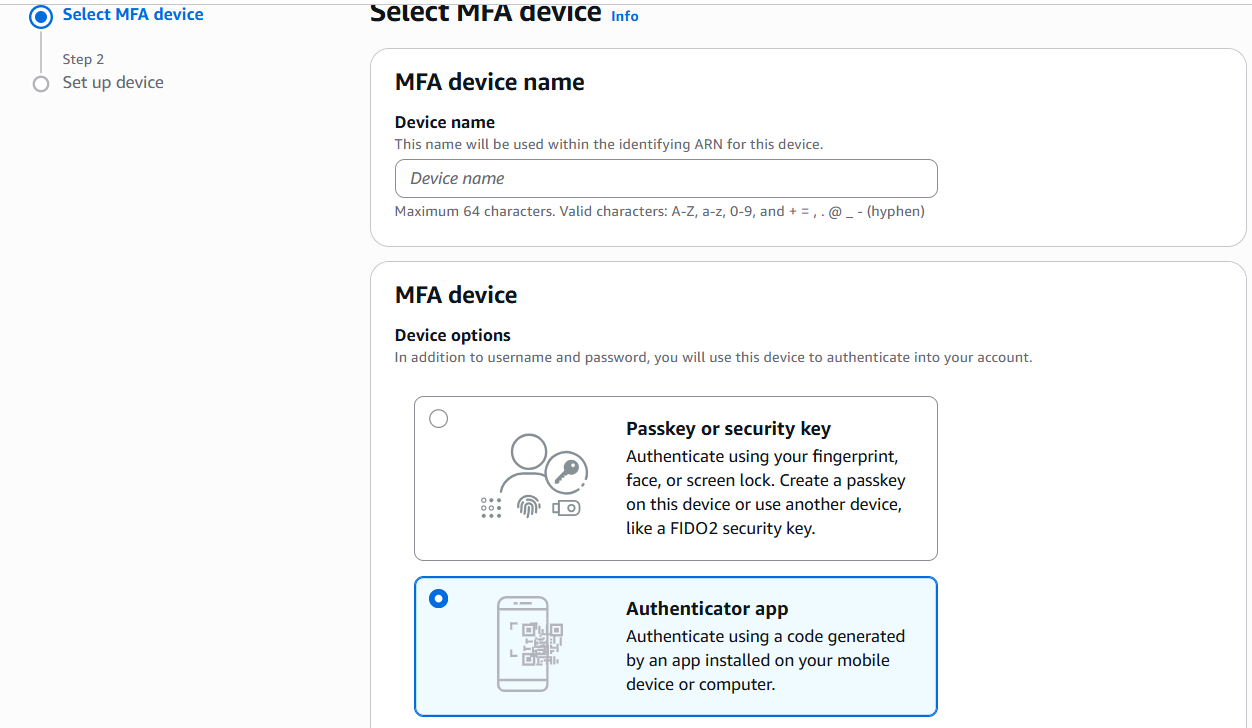

- 今回はスマートフォンを認証デバイスとして使用するため、事前に認証アプリをインストールしておきます。表示された画面でMFAデバイス名を設定し、「認証アプリ」を選択して「次へ」をクリックします。

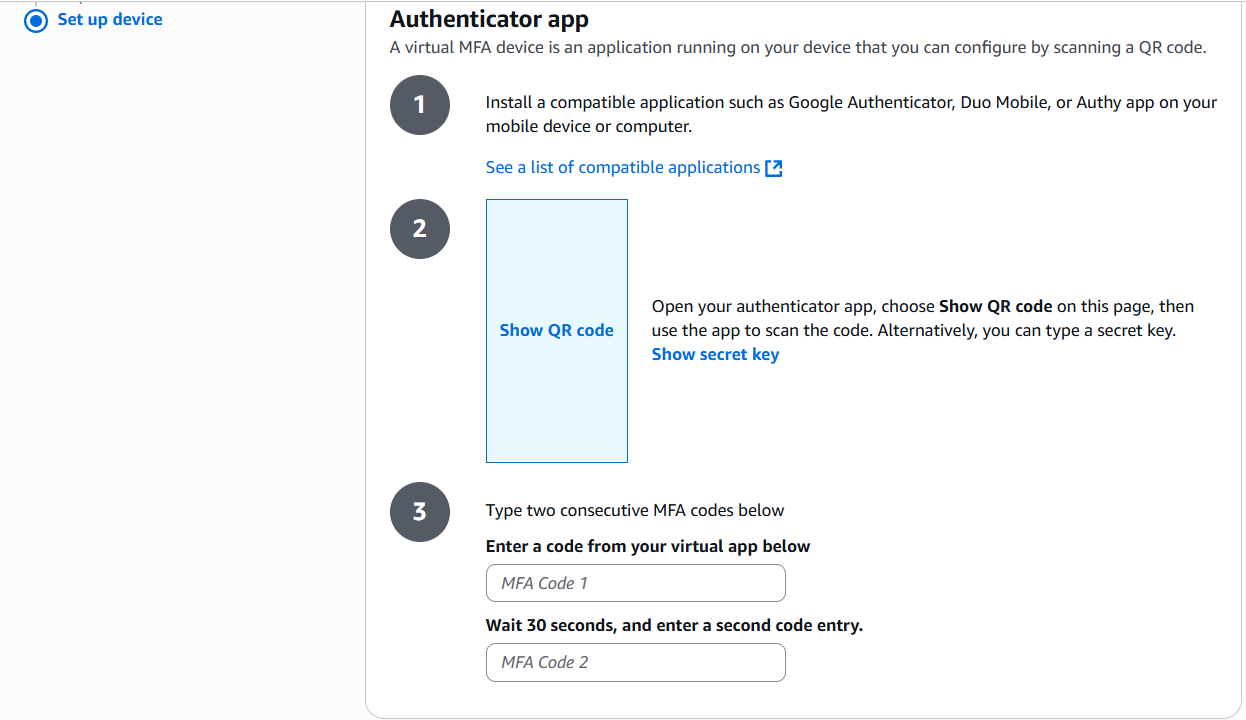

- 次の画面では、AWSが推奨する認証アプリの一覧が表示されます。スマートフォン側でアプリの準備ができたら、表示されたQRコードをスキャンして登録します(QRコードに対応していない場合は、表示されるシークレットキーを手動で入力します)。

- 登録が完了すると、認証アプリ上に30秒ごとに更新される6桁のコードが表示されます。最初のコードを上段に入力し、次に表示されるコードを下段に入力した後、「MFA追加」ボタンをクリックして設定を完了します。

以上でMFAの設定は完了です。以降はログイン時に、パスワードに加えて認証アプリが生成するコードの入力が必要になります。多少手間は増えますが、MFAデバイスが安全に管理されている限り、アカウントのセキュリティは大幅に向上します。

ベストプラクティス:ルートユーザーアカウントとIAMアカウントの分離

ルートユーザーアカウントはデフォルトでアカウント所有者に付与されるすべての権限を持っています(いわば“マスターアカウント”のような存在です)。これはアカウント管理の観点では非常に便利であり、必要不可欠な場面もありますが、一方で管理者自体の権限を制限することができないという大きなリスクも伴います。

つまり、このアカウントにアクセスできてしまった場合、その人物は環境全体に対して完全な制御権を持つことになります。この特性から、ルートユーザーアカウントは本番環境で日常的に利用するには適していません。そのため、管理者の使用は「最終手段」として考え、通常の運用では極力使用を避けるべきです。

一般的な運用方法としては、IAMアカウントを作成し、そのアカウントを通じてクラウド環境を操作します。具体的な手順は以下の通りです:

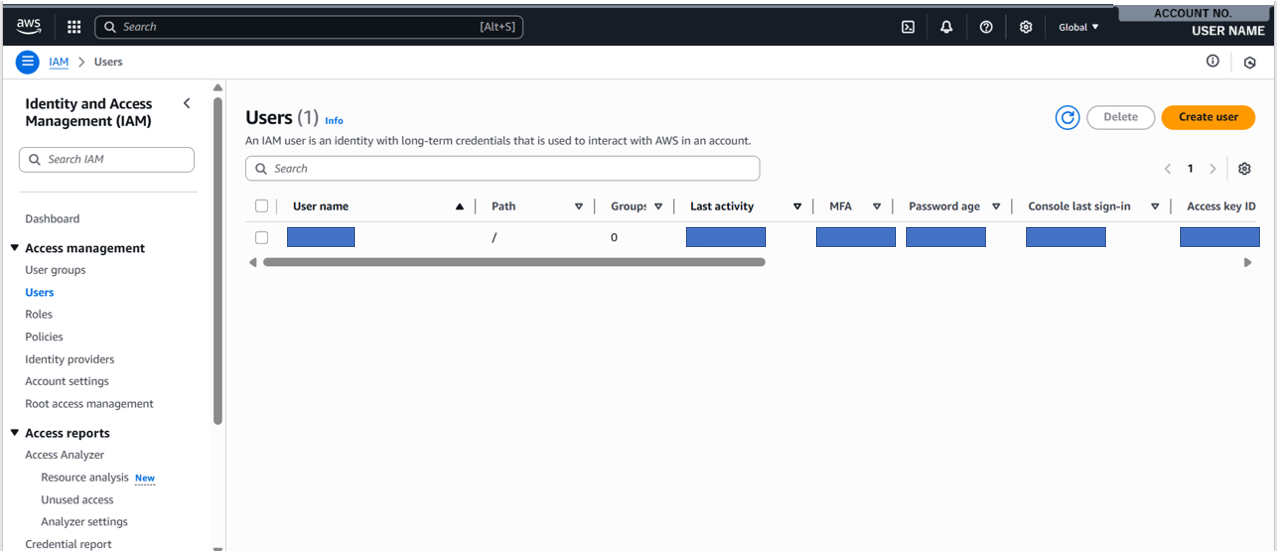

- マネジメントコンソールのダッシュボードから、検索バーに「IAM」と入力し、該当するサービスを選択します。(以下の画面が表示されます。)

- 左側のメニューから「ユーザー」を選択し、「ユーザーを作成」ボタンをクリックします。

- ユーザー名を設定し、「コンソールアクセスを有効化」を選択します。

(後からアクセス権を付与する場合は、この設定を無効化することも可能です。その場合、パスワード設定は不要です。) - コンソールパスワードについては、自動生成パスワードの利用が推奨されます。また、「初回サインイン時にパスワード変更を要求する」設定も有効にしておくと良いでしょう。

- 利用者に必要な権限を設定します。本例では管理者アカウントを作成するため、「AdministratorAccess」というポリシーを付与します。

※ 実際のプロジェクトでは「最小権限の原則に従い、必要最小限の権限のみを付与することが重要です。 - パスワード関連の設定を行った場合、利用者のサインインURL、ユーザー名、パスワード(自動生成されたものを含む)が表示されます。これらの情報は一度しか表示されないため、必要に応じて「.csv」ファイルとしてダウンロードして保管してください。

以上で、IAMアカウントの作成は完了です。

以下の手順は任意ですが、前述の通りセキュリティ向上のため、MFAの設定を強く推奨します。通常は各利用者が初回ログイン後に自身で設定しますが、今回は個人用の利用者のため、このまま設定を進めます:

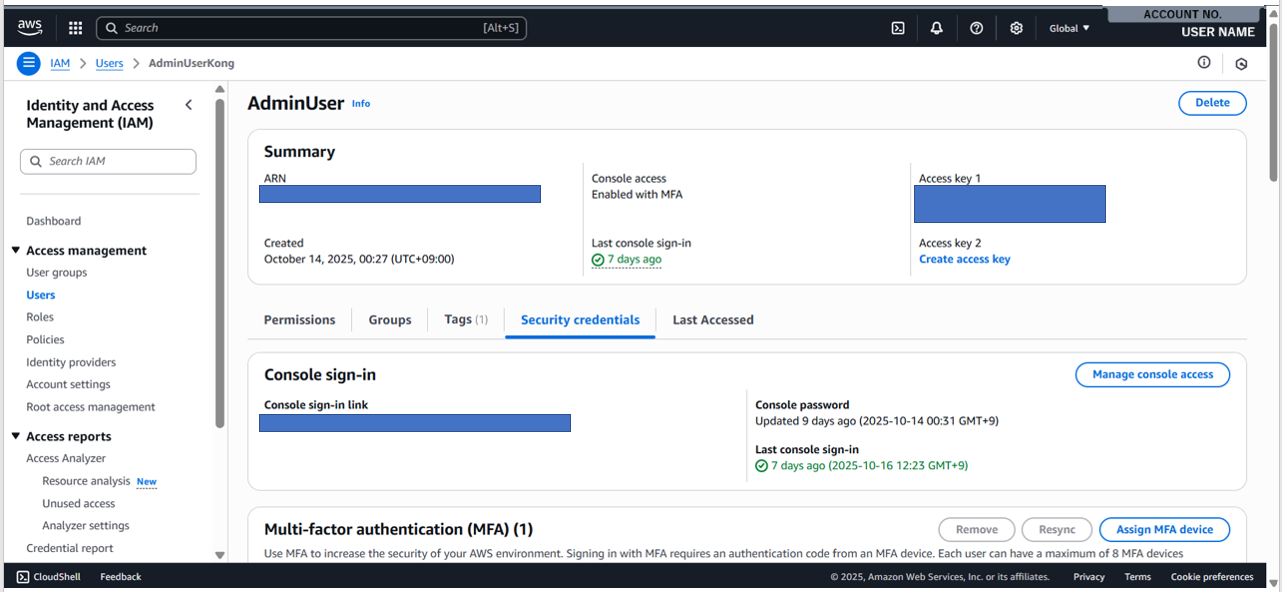

- 先ほどの「ユーザー」画面に戻ると、新しく作成したユーザーアカウントが表示されています。対象のユーザー名をクリックします。

- ユーザーアカウントと対応する詳細画面が表示されます。中央付近にある「セキュリティ認証情報」タブを選択します。

- 画面下部に「多要素認証」の項目があるため、「MFAデバイスの割り当て」をクリックします。

- 以降のMFA設定手順は、管理者で実施した手順(ステップ4〜6)と同様です。なお、利用者用の設定であるため、管理者とは区別できる名称を付けることを推奨します。

以上の設定により、通常のAWS運用に利用可能なIAMアカウントが完成します。初回サインイン時には、事前に設定したログイン情報に加えてMFAによる認証が求められます。また、初回ログイン後にはパスワードの変更も求められるため、指示に従って更新を行ってください。

結論

以上の説明により、MFAを適切に設定する方法とIAM管理者アカウントの作成方法を説明しました。

そして、ルートユーザーアカウントの使用を可能な限り避けるべき理由を説明しました。